Chraňte SSH server v Ubuntu 22.04 | Pokročilé metody

Tento tutoriál vám poskytne několik metod zabezpečení serveru SSH v Ubuntu 22.04 .

Pokročilé metody zabezpečení serveru SSH v Ubuntu 22.04

Chcete-li provést konfiguraci SSH , musíte nejprve zkontrolovat, zda server SSH je ve vašem systému nainstalován . Pokud tomu tak není, nainstalujte jej provedením následujícího příkazu.

Po instalaci otevřete konfigurační soubor SSH s názvem „ sshd_config “ umístěný v adresáři „ /etc/ssh “.

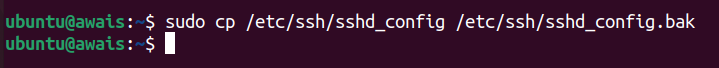

Před provedením jakýchkoli změn v tomto souboru však důrazně doporučujeme vytvořit zálohu konfiguračního souboru pomocí následujícího příkazu.

Po vytvoření záložního souboru můžete mít možnost upravit konfigurační soubor podle svého přání, protože v případě chyby jej můžete nahradit záložním souborem.

Po zálohování použijte následující kroky k zabezpečení SSH serveru na základní úrovni .

Krok 1: Otevřete konfigurační soubor SSH

Nejprve otevřete konfigurační soubor SSH pomocí následujícího příkazu terminálu.

Step 2: Disable Password-Based Authentication

After opening the configuration file, you will need to disable password-based authentication for the SSH server. Scroll down and locate the line “PasswordAuthentication yes”. The reason to perform this step is that we will add SSH keys for login, which is more secure than password-based authentication.

Odkomentujte řádek, jak je znázorněno níže, a nahraďte „ ano “ za „ ne “, jak je znázorněno níže.

Nyní uložte soubor pomocí kláves „ Ctrl+X “, přidejte „ Y “ a stiskněte Enter.

Krok 3: Odmítnutí prázdného hesla

Někdy může být uživatelům pohodlné použít prázdné heslo pro autorizované přihlášení, což vystavuje zabezpečení SSH vysokému riziku. Chcete-li tedy zabezpečit připojení SSH, budete muset odmítnout všechny pokusy o přihlášení prázdným heslem. Chcete-li provést tento krok, vyhledejte řádek „ PermitEmptyPasswords “ a zrušte jeho komentář.

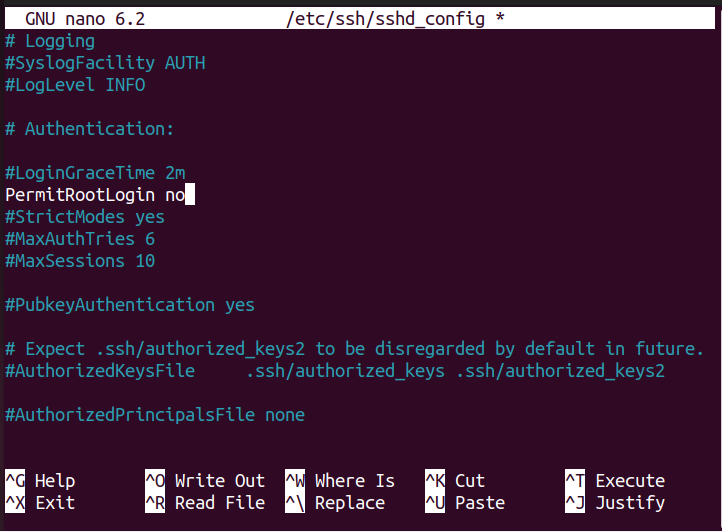

Step 4: Permitting Root Login

To make your SSH server more secure, you will need to deny root login access so that it will permit the intruder to access your server through root login. To do this, find the option “PermitRootLogin”.

Odkomentujte řádek a nahraďte text „ zakázat heslo “ textem „ ne “.

Uložte soubor.

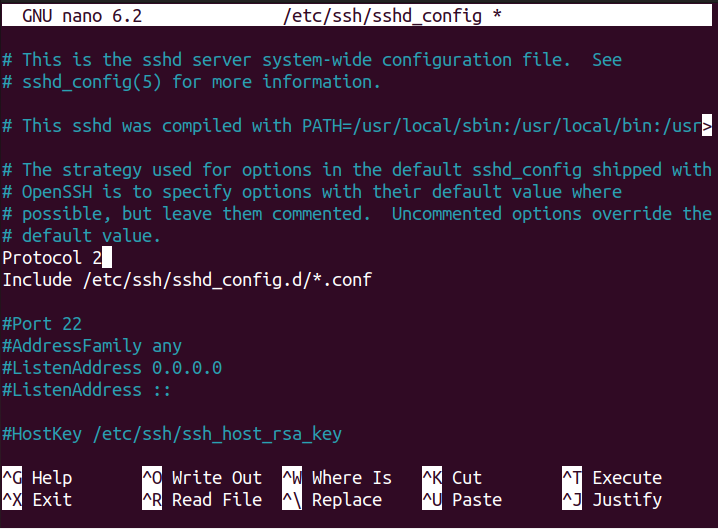

Krok 5: Prostřednictvím protokolu SSH 2

Protokol SSH funguje na dvou protokolech, a to na Protokolu 1 a Protokolu 2. Protokol 2 má pokročilejší bezpečnostní funkce než Protokol 1, takže pokud jej chcete používat, budete muset do konfiguračního souboru přidat řádek „Protokol 2“ jako zobrazeno níže.

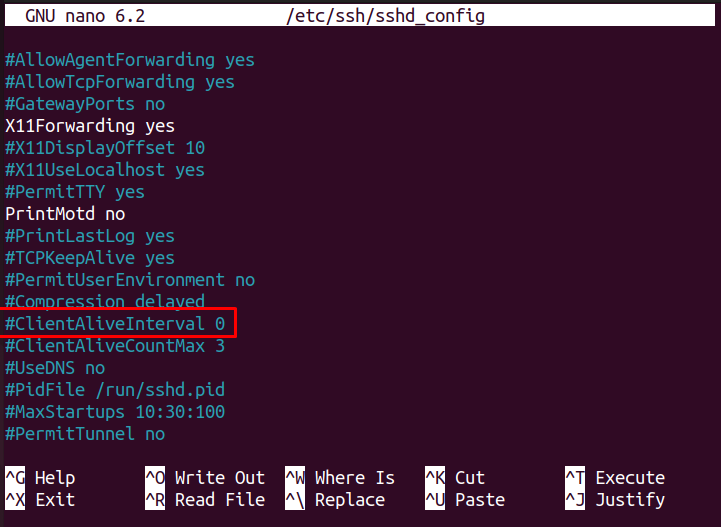

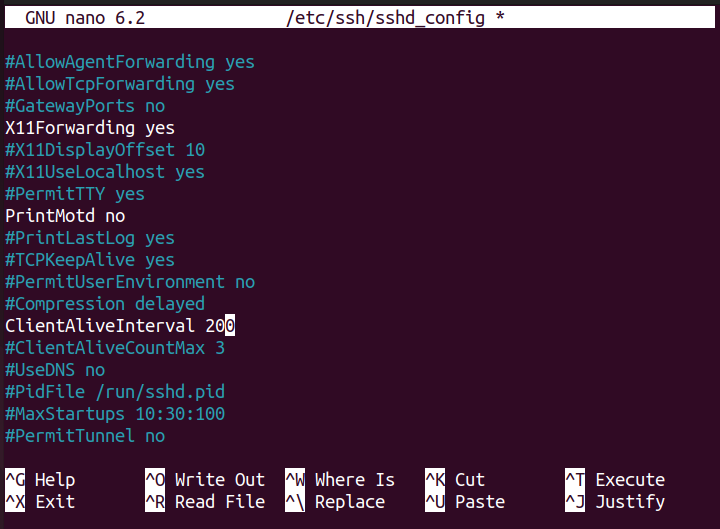

Krok 6: Nastavení časového limitu relace

Tento krok je velmi užitečný v době, kdy někdo opustí svůj počítač na delší dobu. Můžete zkrátit dobu relace vašeho serveru SSH, abyste narušiteli umožnili přístup k vašemu systému. V našem případě nastavíme hodnotu na 200 sekund. Pokud uživatel zůstane mimo svůj systém po dobu 200 sekund, automaticky se odhlásí.

Chcete-li tento krok provést, najděte proměnnou s názvem „ ClientAliveInterval “.

Odkomentujte proměnnou a nahraďte hodnotu 0 hodnotou dle vašeho výběru a poté soubor uložte, abyste provedli změny.

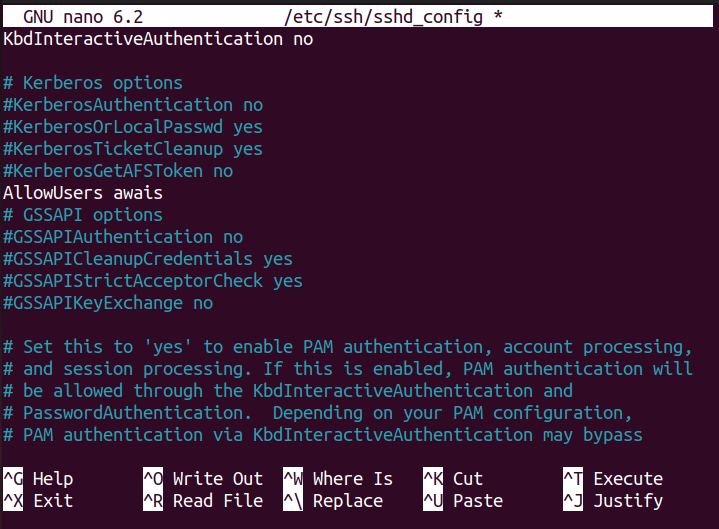

Krok 7: Umožněte konkrétnímu uživateli přístup k serveru

Server SSH můžete také zabezpečit tak, že k němu povolíte přístup pouze konkrétnímu uživateli. proměnnou „ AllowUsers Chcete-li provést tento krok, přidejte do konfiguračního souboru “. Poté přidejte jméno uživatele před proměnnou, jak je uvedeno níže.

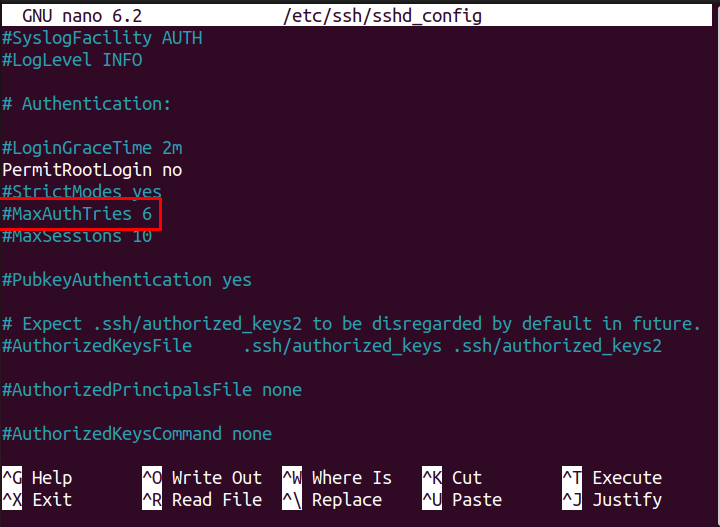

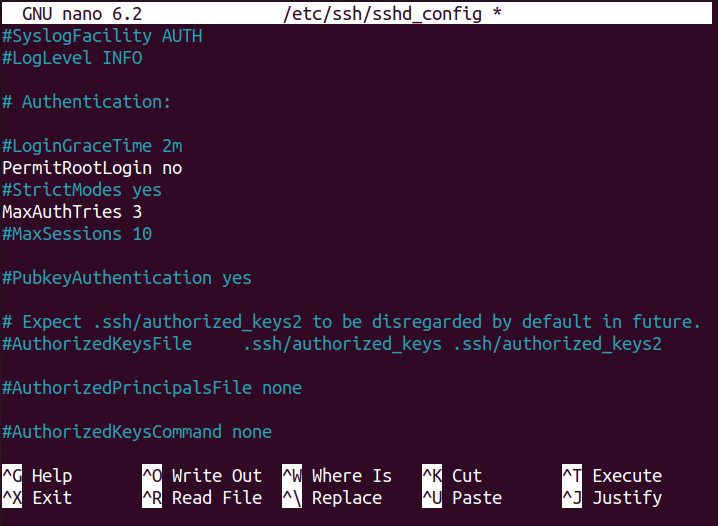

Krok 8: Omezte počet pokusů o přihlášení

Můžete také omezit počet pokusů o přihlášení k zabezpečení vašeho SSH serveru, protože může nastat případ, kdy vetřelec může provést útok hrubou silou, aby se přihlásil do vašeho systému několika pokusy. V takovém případě můžete nastavit limit pokusů o přihlášení, abyste umožnili narušiteli uhodnout správné heslo mnoha pokusy. Chcete-li provést tento krok, vyhledejte proměnnou „ MaxAuthTries “.

Odkomentujte výše zvýrazněnou proměnnou a nastavte její hodnotu podle svého výběru, protože výchozí hodnota je již nastavena na 6.

Krok 9: Spuštění serveru v testovacím režimu

Po provedení výše uvedených kroků je nyní čas spustit SSH server v testovacím režimu, abychom se ujistili, že výše provedené konfigurace jsou správné. Chcete-li otestovat server SSH , spusťte následující příkaz:

Výše uvedený příkaz vám neposkytuje žádný výstup, pokud však běží bez chyby, znamená to, že konfigurace jsou správné.

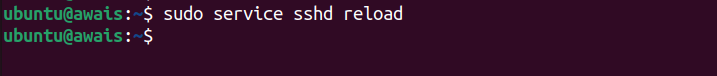

Krok 10: Znovu načtení serveru SSH

Po konfiguraci serveru SSH je nyní čas znovu načíst server a provést změny ve vašem systému Ubuntu. K tomu použijte následující příkaz:

Pokročilé kroky k zabezpečení serveru SSH

Po provedení základních kroků pro konfiguraci serveru SSH v Ubuntu je čas implementovat pokročilá opatření k dalšímu zvýšení zabezpečení vašeho serveru SSH .

Krok 1: Otevření souboru Authorized_keys

Kromě implementace zabezpečení serveru SSH na základní úrovni v konfiguračním souboru můžete zabezpečení dále zlepšit zabezpečením každého klíče SSH samostatně. Tento krok však vyžaduje, abyste provedli několik relací SSH, abyste vygenerovali své klíče SSH v souboru. Po několika relacích SSH otevřete autorizační soubor pomocí následujícího příkazu:

Výše uvedený soubor bude obsahovat klíče SSH, které jste dosud vygenerovali.

Krok 2: Specifické konfigurace pro konkrétní klíče

Po otevření souboru author_keys máte nyní pět možností, jak dosáhnout pokročilé úrovně zabezpečení. Tyto možnosti jsou následující:

- ne-přeposílání agentů

- no-user-rc

- ne-pty

- bez přesměrování portů

- ne-X11-předávání

Nyní, pokud chcete použít některou z výše uvedených možností pro jeden klíč SSH. Pokud například chcete volbu předávání bez agenta pro požadovaný klíč SSH, můžete to provést pomocí následující syntaxe:

Ve výše uvedené syntaxi nahraďte DesiredSSHKey skutečným klíčem uloženým v souboru author_keys. Po provedení výše uvedených změn můžete soubor uložit a server SSH jej automaticky přečte, protože server nemusíte znovu načítat.

Prostřednictvím tohoto přístupu budete moci implementovat pokročilé zabezpečení pro SSH server na Ubuntu .

Tipy a triky

Kromě provádění základní a pokročilé úrovně zabezpečení můžete svůj SSH server dále zabezpečit také pomocí některých dalších metod, jejichž podrobnosti jsou následující:

1: Udržujte svá data zašifrovaná

Šifrování dat je jedním ze základních aspektů zabezpečení vašeho serveru SSH , což je možné pouze v případě, že používáte silný šifrovací algoritmus. Tento algoritmus dále zvýší soukromí vašich dat.

2: Udržujte svůj software aktuální

Měli byste se také ujistit, že software běžící na SSH serveru je dostatečně aktuální, protože to zvýší bezpečnost vašeho serveru . Nejnovější aktualizace softwaru přichází s nejnovějšími bezpečnostními záplatami, které pomáhají zlepšit zabezpečení systému.

3: Vždy povolit mechanismus SELinux

SELinux je vylepšený bezpečnostní mechanismus vytvořený speciálně pro operační systémy Linux a ve výchozím nastavení je již v systému povolen. Je však stále povinné zajistit, aby byl tento systém povolen, aby nic neovlivnilo váš server SSH .

4 : Zvolte Silné heslo

Pokud je váš server SSH zabezpečen pomocí hesla, ujistěte se, že jste pro váš server nastavili silné heslo. Silné heslo musí obsahovat číslice a speciální znaky, takže je pro narušitele obtížné ho snadno uhodnout, takže vaše SSH bude dobře zabezpečené.

5: Udržujte zálohu dat

Měli byste udržovat denní zálohu dat vašeho serveru SSH, abyste mohli snadno obnovit ztracená data poškozená v důsledku jakékoli nehody. Tato záloha vám také pomůže v případě výpadku serveru.

6: Udržujte protokoly denní kontroly a auditu serveru

Měli byste také denně kontrolovat svůj server SSH a protokoly auditu, protože vám to pomůže předejít jakýmkoli závažným problémům při prvním výskytu. Protokoly auditu jsou docela užitečné pro případ, že se s vaším serverem SSH něco stane, protože můžete snadno sledovat hlavní příčinu problému v protokolech auditu a snadno je opravit.

Závěr

Zabezpečení vašeho SSH serveru je jedním ze základních požadavků každého uživatele Ubuntu, protože to brání ostatním uživatelům v přístupu k systémovým datům. Ačkoli je nastavení hesla dobrou volbou, můžete své připojení SSH dále zabezpečit pomocí vyšší úrovně zabezpečení. Úroveň zabezpečení SSH se liší od základní po pokročilou. Podrobnosti o obou těchto úrovních jsou popsány ve výše uvedené příručce s několika užitečnými tipy pro zlepšení zabezpečení serveru SSH v Ubuntu .

Zdroj: https://linuxhint.com/advanced-methods-protect-ssh-ubuntu/